BEST PRACTICE

Eine Vorprüfung von Veränderungsanträgen hat sich bei einigen Unternehmen (2000-10.000 Mitarbeiter) bewährt. Dabei beschreibt der Antragsteller knapp welche Systeme durch diesen „Change“ betroffen sind, beschreibt mit einem Satz die Situation vor dem „Change“ und anschließend die geplante zukünftige Situation mit folgenden Informationen: welche Daten ändern sich; welche Schnittstellen oder Datenflüsse ändern sich; welche Funktionalität oder Businesslogik ändert sich in welchen Anwendungen; Beschreibung wie Nutzer, Administratoren oder andere beteiligte Personen von der Änderung betroffen sein werden (geänderte Zugriffsrechte o.ä.).

Auf Basis dieser Informationen kann ein Change-Manager feststellen ob eine detailliertere Untersuchung der Veränderung bzw. auch eine Beratung durch einen Sicherheits-Experten notwendig sein wird. Bei kritischen Veränderungen kann der Change-Manager festlegen ob diese einem größeren Gremium (dem sog. Change Advisory Board CAB) vorgelegt werden müssen.

Ergänzend bietet es sich an in dem Changeverfahren nachzufragen ob die betroffene Komponente bereits auf einer anderen Prüfungsliste für neue Software/Services geführt und bewertet wird oder wurde.

Vereinfachend sollte man regelmäßige immer wiederkehrende Veränderungen über sogenannte Standard-Changes verarbeiten. Dazu fordert man die Antragsteller dazu auf wiederkehrende Änderungsanträge zu markieren. Diese können dann im Change-Management durch schnellere Freigabemechanismen oder Standard-Operating-Procedures bearbeitet werden.

Ebenso sollte unterschieden werden zwischen einem Änderungsantrag noch vor Beginn der Änderungsarbeiten sowie dem Änderungsantrag der erstellt wird nachdem die Änderung bereits entwickelt und getestet wurde. Im zweiten Fall ist es bereits zu spät für eine Beratung durch eigene Sicherheits-Experten. Deshalb sollte der Änderungsantrag immer vor Beginn der Änderungen erstellt werden.

Als letztes empfiehlt sich die Einführung eines sog. Post-Implementation Prüf-Prozesses. Eine Prüfung nach Inbetriebnahme ermöglicht es sicher zu stellen dass die vorgegebenen Sicherheitsmaßnahmen ordentlich implementiert worden sind.

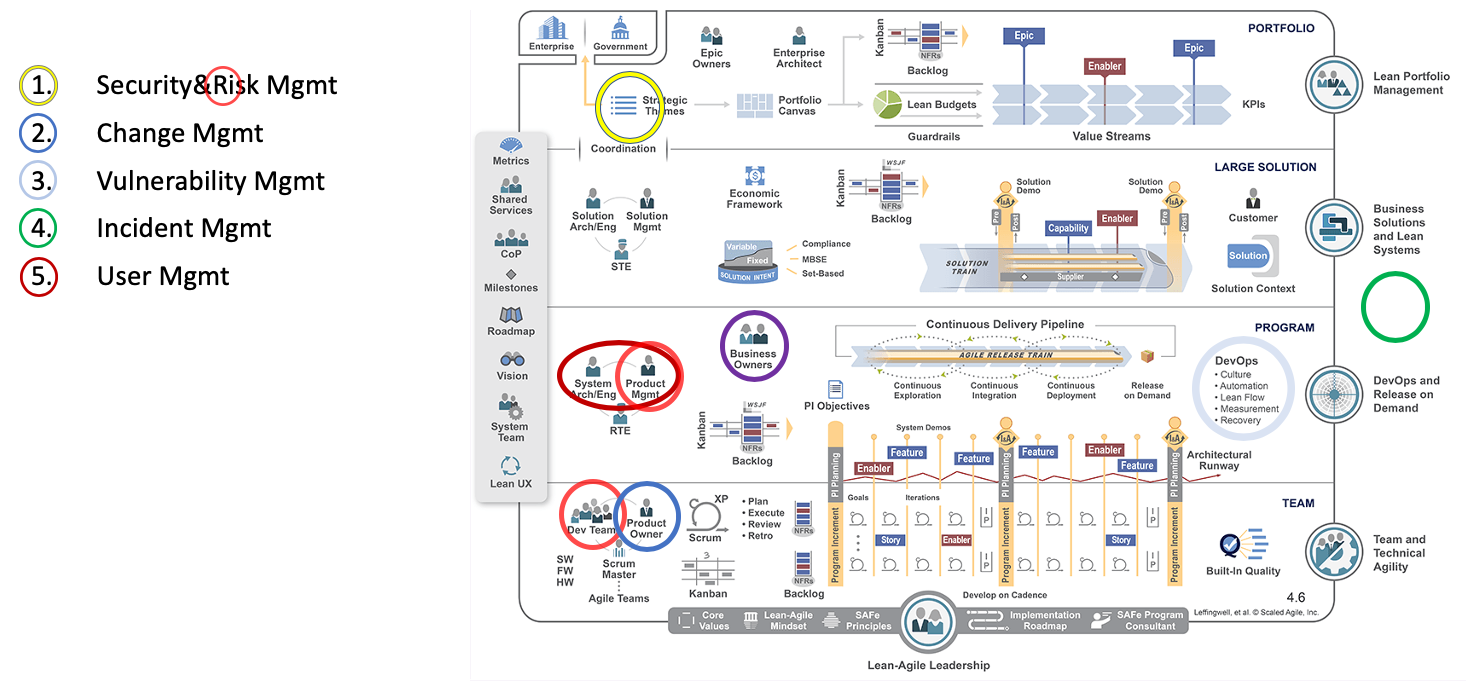

Dieser Artikel nimmt den Kernprozess ins Visier der in jedem Unternehmen latent oder auch tatsächlich gelebt vorhanden ist: Der Change-Prozess. Hier ist es möglich an zentraler Stelle sukzessiv Sicherheitsmaßnahmen in das Unternehmen hinein zu bringen. Verschiedene Standards wie ITIL oder ISO27001 beschreiben was zu tun ist, um das Sicherheitsniveau sozusagen durch die Hintertür zu erhöhen.