Die hier beschriebene qualitative Risikoanalyse (deterministische Risikoanalyse, d.h. identifizierende Gefahrenanalyse) erlaubt eine übersichtliche Betrachtung von gefährdeten Werte, Schwachstellen, mögliche Bedrohungen und Eintrittswahrscheinlichkeiten. Diese werden dazu in Klassen eingeteilt die einmalig fest gelegt werden müssen. Eine in Euro oder Dollar darstellbare Größe ist dabei nicht notwendig, denn es soll ja eine qualitative und keine quantitative Analyse durchgeführt werden.

Dieses Verfahren bietet sich in Fällen an, bei denen es nicht möglich ist einen Wert oder eine Eintrittswahrscheinlichkeit genau in Geld oder Zeit zu bestimmen. Beispielsweise fällt es schwer den finanziellen Schaden einer Firma festzustellen den sie erleiden würde wenn sie für einige Wochen negative Schlagzeilen in der Presse machen würde.

Risiko = Wahrscheinlichkeit x Schaden

Zur Berechnung eines Risikos multipliziert man Eintrittswahrscheinlichkeit mit dem zu erwartenden Schaden. So ergeben sich für jedes (noch zu ermittelnde) Szenario die Risikowerte. Man bedient sich dazu folgender Klassen für Eintrittswahrscheinlichkeit und Schaden:

Eintrittswahrscheinlichkeit:

- niedrig: selten, Eintritt des Ereignisses ist denkbar unter außergewöhnlichen Umständen

- mittel: möglich, das Ereignis kann unter ungünstigen Umständen eintreten

- hoch: wahrscheinlich, das Ereignis wird unter ungünstigen Umständen wahrscheinlich eintreten

Schaden:

- niedrig: kaum spürbar für das Unternehmen, dennoch bemerkenswert

- mittel: Unternehmen erholt sich erst nach einigen Wochen/Monaten von dem Schaden

- hoch: Unternehmen erleidet massiven Schaden der eventuelle sogar Existenzbedrohend (Konkurs) sein könnte

Die Anzahl der o.g. Stufen kann natürlich auf vier oder fünf erhöht werden. Das hängt vom persönlichen Geschmack bzw. der Fähigkeit ab diese Stufen klar erkennen zu können.

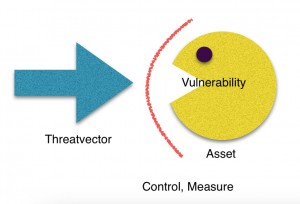

Bedrohung und Angriffspunkte

Die weiter unten beschriebene Gefahren- oder Schadenanalyse vereint hier in einem Schritt zwei Aspekte! Einerseits werden die Bedrohungen denen der Betrieb, das Unternehmen oder einfach der Betrachtungsgegenstand ausgesetzt ist zusammen gestellt (Bedrohungsanalyse). Andererseits werden die Angriffspunkte auf die eine Bedrohung erst wirksam werden kann aufgestellt (Schwachstellenanalyse). Ein Beispiel: Ein Gastank wird in der Nähe eines Elektrischen Ofens aufgestellt. Durch ein Leck im Gastank oder den Zuleitungen könnte ein defekter elektrischer Ofen zur Explosion des Gastanks führen. Das Haus in dem der Betrieb läuft wird in diesem Fall schweren Schaden nehmen und eventuell sogar Personen betreffen. Die Angriffspunkte hier sind: das Haus und der Gastank stehen zu nahe aneinander, der Gastank ist alt und rostig, die Zuleitungen wurden seit Jahren nicht mehr überprüft, der elektrische Ofen hat keine Zulassung bzw. angemessenes Prüfsiegel. Die Bedrohungen die diese Angriffspunkte ausnutzen können sind: Gasaustritt, Funkenschlag.

Folgendes Bild zeigt den Betrachtungsgegenstand (Asset), einen sogenannten Angriffsvektor (die Bedrohung, Threatvektor), eine Verwundbarkeit (der Angriffspunkt, engl. Vulnerability) sowie eine Sicherheitsmaßnahme (Control):

Als Ergebnis der Risikoanalyse sollte also eine entsprechende Maßnahme aufgebaut werden sodass die Bedrohung unseren Betrachtungsgegenstand oder unser Unternehmen nicht mehr Schaden zufügen kann.

Betrachtungsgegenstand festlegen

Zu Beginn der Analyse beschreibt man (schriftlich) was genau untersucht werden soll. Dabei ist es wichtig die Dinge zu benennen die analysiert werden sollen, sowie die Dinge zu benennen die explizit ausgeschlossen werden. Das benötigt man eventuell später bei Unstimmigkeiten über mögliche Bedrohungen. Dieses Vorgehen liefert einem die genaue Grenze von dem was „in Scope“ und „out of Scope“ sein soll. Um bei dieser Zusammenstellung keine Aspekte zu vergessen bietet sich häufig folgende Unterscheidung gut an:

People, Process, Technology, Communication.

Diese vier Aspekte wende ich immer wieder an um zunächst die beteiligten Personen zu beschreiben, anschließend alle Zuliefer- oder Lieferprozesse, sowie internen Fertigungsabläufe zu notieren. Weiterhin wird geklärt welche technischen Einrichtungen mit berücksichtigt werden sollen sowie welche Kommunikationskanäle dazu gehören sollen.

Wahrscheinlichkeit und möglichen Schaden besprechen

Bevor die eigentliche Arbeit beginnt, verständigt man sich auf die Einteilung und Beschreibung von Wahrscheinlichkeiten (das ein bestimmtes Ereignis eintritt) bzw. mehrere Schadens-Stufen. Diese beiden Aspekte werden im folgenden bei der Sammlung möglicher Szenarien verwendet.

Tabellarische Auflistung erstellen

Jetzt geht es an die Arbeit und es werden Bedrohungen gesammelt die tatsächlich auch Sinn machen bzw. die eine Verwundbarkeit des Unternehmens, der technischen Anlage (oder was auch immer untersucht werden soll) ausnutzt und einen negativen Effekt hätte. Die Folgende Tabelle soll helfen unterschiedliche Bedrohungen sammeln zu können:

|

Bedrohungstypen |

Beschreibung |

|

Höhere Gewalt |

Elementare Gefährdungen Feuer, Wasser, Sturm, Erdbeben |

|

Technisches Versagen |

Technische Störungen, Ausfälle Fehler von Systemen, Fehler an der Kommunikationsverbindung |

|

Menschliches Fehlverhalten |

Organisatorische Gefährdungen und menschliche Fehlhandlungen, Mängel durch Fehler in der Planungsphase: Anwenderfehler, Betriebsfehler, Fehlerhafte Prozesse |

|

Vorsatz |

Sabotage (intern/extern), Anschläge, Vandalismus, weitere strafbare Handlungen Abfangen der Kommunikation, Unerlaubter Zugang zu Informationen, Missbrauch durch autorisierte Nutzer (Verrat), Sabotage, Diebstahl, Schädliche Software, Social Engineering |

Systematisch geht man nun die zuvor erstelle Liste von Dingen durch die „in Scope“ sind und wendet alle bekannten Bedrohungen „gegen“ mögliche Schwachstellen an. Wenn eine Bedrohung sowie eine mögliche Schwachstelle gefunden wurde, wird sie in einer Tabelle notiert und dem neuen Eintrag eine aufsteigende Zahl zugeordnet.

Erst nach Beendigung dieser Aufgabe beginnt man den zweiten Durchlauf und bestimmt die jeweiligen Eintrittswahrscheinlichkeiten sowie Schadenshöhen. Diese Tabelle wird in nächsten Schritt benötigt und die gefundenen negativen Szenarien visualisiert.

Tatsächlich kann es aufwendig sein alle Bedrohungen zu erfassen weil sich ein komplexes Gebilde von mehreren Folgeereignissen vereinen kann. Hierzu kann ein sogenannte Ereignisbaum erstellt werden, doch dieses Vorgehen möchte ich in einem gesonderten Artikel hier behandeln.

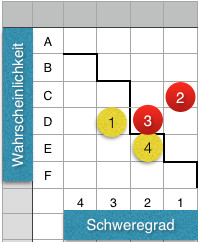

Risikomatrix

Die Tabellarische Aufstellung ist wertvoll sofern man ein vollständiges Bild der Risiken auflisten möchte. Sie ist allerdings nur schwer auf einen Blick zu erfassen. Deswegen neigen wir Ingenieure gerne dazu die Dinge zu visualisieren. Wir bedienen uns einer zweidimensionalen Matrix bei er wir auf die horizontale Achse den Schweregrad und die vertikale Achse die Eintrittswahrscheinlichkeit eines Schadens darstellen. Nun zeigt die Matrix im linken unteren Bereich niedrige Risiken und im rechten oberen Bereich hohe Risiken auf. Abschließend werden die Risiken bzw. gefundenen Szenarien aus der obigen Tabelle in diese Risikomatrix eingetragen. Folgendes Bild zeigt eine vereinfachte Risikomatrix mit den Szenarien 1…4 auf.

Hier wurde zusätzlich noch eine dicke Linie in die Matrix eingezeichnet die in diesem Fall die zu tolerierenden Risiken von den nicht tolerierbaren Risiken trennt.

Maßnahmen ableiten

Nach getaner Arbeit steht einem eine sehr gut dokumentierte Übersicht von Bedrohungen, Schwachstellen und Risiken zur Verfügung. Nun erfolgt die Einleitung von Maßnahmen. Sinnvollerweise beschäftigt man sich mit den größten Risiken zuerst – das sind alle Werte die in der Risikomatrix oben rechts zu finden sind – und hangelt sich dann Schritt für Schritt nach unten links durch.

Unterschieden wird dabei in Maßnahmen

- die dazu führen das die Bedrohung aufgehoben wird,

- welche dafür sorgen dass die Schwachstelle behoben wird,

- die als Abwehrmaßnahme zwischen Bedrohung und Schwachstelle gestellt werden,

- die die Auswirkungen mindern (z.B. durch versichern).

Sollte keine Maßnahme möglich sein weil sie beispielsweise zu teuer ist, dann wird man sich mit dem Risiko abfinden und es in Kauf nehmen müssen (Risikoakzeptanz).

Referenzen: ZHA Zürich Hazard Analyse, BSI Bundesamt für Sicherheit